2017年,SAE出台J3061《信息物理融合系统网络安全指南》,旨在通过统一全球标准,来推动汽车电气系统与其他互联系统之间安全流程的建立。信息安全问题不会导致新的安全隐患(即新的不安全状态),但会改变现有隐患的发生概率,甚至使以前认为不可能发生的隐患变为可能。因此在系统设计的过程中,必须同时兼顾信息安全和功能安全。SAE J3061与ISO 26262标准之间具有一致性,保证了汽车电子电气的功能安全之外,还保证了非安全关键领域,例如用户数据隐私或资产方面。对于智能网联汽车,SAE J3061对概念阶段的信息安全问题制定了指南,并提出在概念阶段就要建立威胁分析和风险评估(TARA)的框架。

在系统信息安全分析过程中,威胁模型有助于信息安全研究员了解软件、应用程序或系统结构可能受到攻击的不同方式。建模过程有助于识别系统的弱点,识别弱点后再对威胁进行分类,最后采取相应的对策解决问题。本文所讨论的威胁模型,也是基于TARA框架来建立的,在此命名为TARA+

从SAE J3061到ISO 21434,威胁分析与风险评估(TARA)均被作为核心的网络安全分析方法,并已成为智能汽车网络安全功能开发实施与测试的前提和基础。TARA的目的不是计算攻击概率和影响的精确数值,而是为汽车整车厂(OEM)生成相对值,以便在后续步骤中对相关风险进行分组和排序。

根据不同的自动驾驶功能实施情况,整车厂未来可能会开发新的应用程序,支持更高的自动化水平,车辆也会面临更多的威胁。在这样的背景下,最初设计的威胁识别技术就会过时。因此,对于风险,我们应该有更长远的考虑,以确保在系统寿命期内能够识别并应对新形式的攻击。

c)根据系统故障或失效发生时的安全完整性和系统可用性原则,重新定义“可控性”,将自动化水平考虑在内,形成了对自动驾驶系统的可控性等级。

作为信息安全风险评估的一部分,"可控性"最早是基于 ISO 26262 和 MISRA 安全分析指南提出。对于自动驾驶系统而言,由自动驾驶功能/驾驶员组合而成的可控性对攻击的影响有直接的影响。

根据以下注意事项,建立自定义威胁模型TARA+:

1. 使用一个参考结构来弥补概念阶段系统信息的缺失。一方面侧重于实施攻击的难度,另一方面侧重于系统的承受能力而非其系统的漏洞,这种设计应允许对风险进行早期评估。

2. 驾驶员应在可控性的考虑范围之内,可控性应被定义为自动驾驶系统和驾驶员的一种属性。(在ISO 26262中,未涉及驾驶的自动化程度,其中隐含了一个假设,即人类驾驶员始终在车中,这与信息安全分析是完全相反的)

3. 侧重点方面应局限在利用自动驾驶方面,特别是利用目标应用程序实施的攻击。

4. 分析的侧重点应在L3级和L4级有条件的高度自动驾驶系统上。在这级别的自动驾驶系统中,人类驾驶员应该保持 "较强"或 "较弱"的状态,以便偶尔进行人机交接。

根据SoA中定义的攻击潜力和攻击影响对威胁量化; 全新的 "可控性"因素; 篡改后的攻击影响计算,其中包含了我们提出的 "可控性"(见C); 基于攻击可能性和提出的完善后的影响的2D风险矩阵(见D); 超出车辆本身的攻击面分析,包括对攻击可控性的考虑;

A. 威胁模型因素

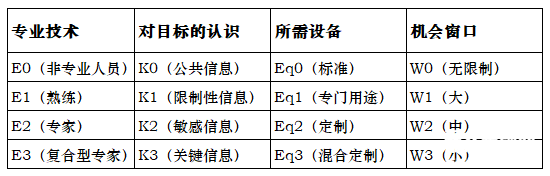

(1)攻击可能性-相关因素

-

所需的专业技术知识(用E表示);

-

对目标设计和操作的了解(用K表示);

-

目标开发所需的信息技术硬件/软件或其他设备(以Eq表示);

-

机会窗口(用W表示)。

表1 攻击的可能性因素和排名

由于篇幅所限,这里不提供各因素的详细定义,详细信息请查阅ISO/IEC 18045:2008 附件B。

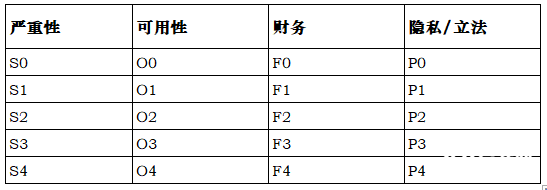

(2)攻击的影响(一)—相关因素

特定的资产/威胁的影响(此处称为 )是对威胁实现时不同利益相关者的预期损失的估计。本文提出了四个因素,即严重性(S)、运营(O)、财务(F)和隐私/立法(P)。在表2中,将四个因素的排序分为5个级别,重要性从0(无)到4(对多辆车来说至关重要),重要性越来越高。由于篇幅所限,省略了每个因素的细节及其对应的五个等级的定义,详细信息可参见参考文献:《A Risk Assessment framework for Automotive Embedded Systems.》,点击查看原文或添加微信hurrylulu0602索取。

表2 可能的攻击因素和排名

(3)TARA+扩展:攻击可控性因素

ISO26262将可控性定义为 "通过相关人员的及时反应,可能在外部措施的支持下,避免特定伤害或损害的能力",并将其纳入风险评估中。

为了能够分析L3级和更高的自动驾驶系统,本文扩展了”可控性“定义,给出了一个新的可控性因子(C),量化了自动驾驶系统或/和驾驶员的容错能力,以及自动驾驶系统或/和驾驶员对攻击相关风险的影响。在这个模型中,通过引入两个专门的可控性组件,"可控性"因子能更清晰地反映共享自动驾驶系统/驾驶员的作用。

本节设想了一种混合可控性系数。该系数反映了为了实现L3级及以上自动驾驶系统的最小风险条件,机器和驾驶员共同承担的责任。为了达到影响冲击计算的目的,提出了结合系统的可控性与基于驾驶员的可控性。

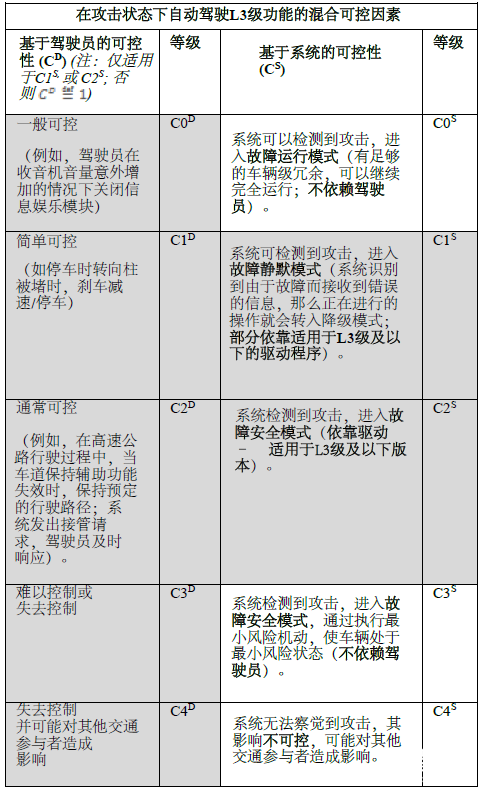

根据系统可控性 )量化系统的容错性,系统可控性应在是更高层次的自动化中占主导地位的因素。之所以是主导因素,是因为驾驶员脱离了环路,而自动驾驶系统应该能够检测到潜在的故障或失效(由危险或威胁引起),以便车辆能自我控制动态,并保持最低风险条件,降低风险。基于驾驶员的可控性 )应在所有仍依赖驾驶员的情况下使用。基于驾驶员的可控性 )水平,在表3中表示 ,而本文提出的基于系统的可控性水平在同表中表示为 。

表3 系统/驾驶员可控制性排行榜

B. 攻击概率计算 )

攻击概率是指攻击成功的相对可能性。其数值排序是:攻击可能性越低,排名越高;攻击可能性 )越高,排名越低。首先,计算的 值为 因子之和,见(1)。然后我们将 值是一个整数,范围在[0,12]中。根据表4,将 值映射成一个整数 值, 是在0(极低概率)到4(最高概率)范围内的一个整数。

C. 篡改后的攻击影响计算

攻击的影响 反映了利益相关者的损失,其值是按(2)所述的四个攻击的影响因素(表2中的定义)的加权和计算。应注意到,安全和运行影响因子的权重较高。所得的攻击的影响在[0,28]范围内是一个整数值,该整数值表示如果没有采取应对措施而产生的攻击的影响。

一般情况下,风险用攻击的概率和影响两个维度来表示,因此,在影响计算中,得出考虑机器/驾驶员系统容错能力的修正影响值(即表3中定义的 "可控性"因子的两个组成部分),我们采用了可控性。具体而言,根据对驾驶员依赖性的要求和自动驾驶系统的容错水平,将上述影响值(I)按(3)中定义的基于系统的可控性基于驾驶员的可控性 )的可控性系数的乘积进行加权。由此得出修正后的影响值,为 是一个标量,范围也在[0,28]之间。 的共同最大值,等于4(见表3)。最后,将修正后的影响值 ,如表5所示。

将五种可能的攻击可能性 )值与五种可能的修正影响值结合起来,攻击的相关风险 )也被划分为五级,见表6,从 "QM"(代表 "质量管理")到 "危急",表示最低风险级别到“关键”。

A. 攻击面分析

下图为汽车参考架构图,描述了研究人员考虑到的一组攻击向量集。

下表7分析了源于这一参考架构的各种类型的攻击载体。由于篇幅有限,这里只列出其中五种,更多信息可参加牛喀网的信息安全技术培训了解。表7总结分析了该攻击面(包含攻击潜力和攻击效果)、可控性(对预期系统承受能力)以及特定应用场景(分别见表7的第6列和第7列)。分析的重点是当攻击者在被攻击的资产范围内时可以远程利用的攻击面(如传感器欺骗、蓝牙利用和移动或无线连接)。分析中还考虑了不属于车辆但属于驾驶生态系统的远程攻击面(如道路结构要素)(见表7中最后一个攻击向量)。

表7 对于自动驾驶操作的特定供给面(图片上传可能不清晰,如影响阅读,可添加微信:hurrylulu0602,朋友圈分享技术内容,欢迎交流)

B. TARA+在公路、公路交通堵塞和城市自动驾驶功能上的应用

为了验证上文中提出的TARA+模型,对每个自动驾驶功能选择一个攻击场景进行分析,相应的结果查看表8。表7的第1、4、5行包含了相应攻击面的分析信息,包括两个车辆外部攻击向量,即车辆Wi-Fi和激光雷达,以及一个远程攻击向量,即 "道路结构元素"。

实验考虑了三种自动驾驶功能,分别是:高速公路自动驾驶、公路-交通拥堵驾驶和城市驾驶。

C. 结果分析讨论

(高速公路)攻击者可利用车辆Wi-Fi,通过注入恶意软件进入车辆的TCU,以各种篡改的攻击进一步传播到其他ADAS ECU。完成以上步骤需要一个对车辆车载ECU及其操作有足够技术知识的专家。由于通过移动设备等多种渠道都会影响车辆,因此车辆所面临的攻击面很大。

portant; overflow-wrap: break-word !important;">尽管车辆高速行驶,但由于攻击者被假定为紧跟车辆的后车,因此可视为机会窗口很大。由于攻击者有机会攻击关键的ECU,因此这种攻击可以造成隐私泄露和致命事故等重大影响。鉴于此,在实验中赋予了非常高的初始影响值(28)。为了检测和控制这种攻击,车辆必须配备入侵检测解决方案。假设驾驶员的可控性水平相对较低 ),指定一个较高的系统可控性水平),评估结果为较低(20.25)的中等影响排名。最后,由于成功的概率相对较高和中等影响,风险被评估为高。

portant; overflow-wrap: break-word !important;">(高速公路-拥堵驾驶)干扰激光雷达脉冲需要的设备容易获得,但必须在有限的机会窗口内实现。攻击可能会严重影响车辆的安全,因为车载系统可能会做出错误的控制决定,威胁道路上的其他车辆,造成多人伤亡,造成声誉和经济损失。然而,攻击可以通过车辆的异常检测来检测,以通知驾驶员并由冗余系统处理,因此,假设系统的可控性处于中等水平,则更改后的影响值会降低,因而最终的风险等级为中等。

(城市)改变静态环境,使自动驾驶功能对周围环境产生错误的感知。由于成功概率高,影响程度中等,被评估为高风险。由于系统 )假设这种攻击的可控性非常差,因此(3)得出MI=I,篡改后的影响值仍然等于初始影响值,就像没有采取任何应对措施一样。

这是由于攻击引起了系统对感知环境的改变,而这种改变不能像传感器故障或传感器性能下降那样被异常检测机制轻易检测到。检测这种人为造成的视觉伪影的唯一方法是与场景的高清地图或另一个(冗余)传感器的另一个信息源进行比对,但来自非反射材料的视觉信息仍然无法被范围传感器捕捉到,实时动态定位和场景匹配并非易事。城市区域的十字路口和人行斑马线都很复杂,这种复杂性使攻击有许多种方式,并且,城市区域的这些地方,都是非常容易接近的地方。

本文主要研究L3级及以上自动驾驶系统的威胁分析和风险评估。为了实现这个目的,本文提出了一种新型的可控性定义和分类方法,该方法在联合方案中同时讨论自动驾驶系统和驾驶员的作用。所提出的TARA+方法是对设计自动驾驶系统的可控性感知安全分析框架的概念验证,早在自动驾驶系统设计的概念阶段,就结合了该领域著名的SAE和ISO标准的优点。

随着自动驾驶系统进入生产阶段和新应用的开发,考虑到系统设计和现有安全对策的新信息,该框架可能需要重新设计。可控性的概念需要扩展,以全面考虑对驾驶员、其他道路使用者和系统本身的可控性。这一点留待将来研究。